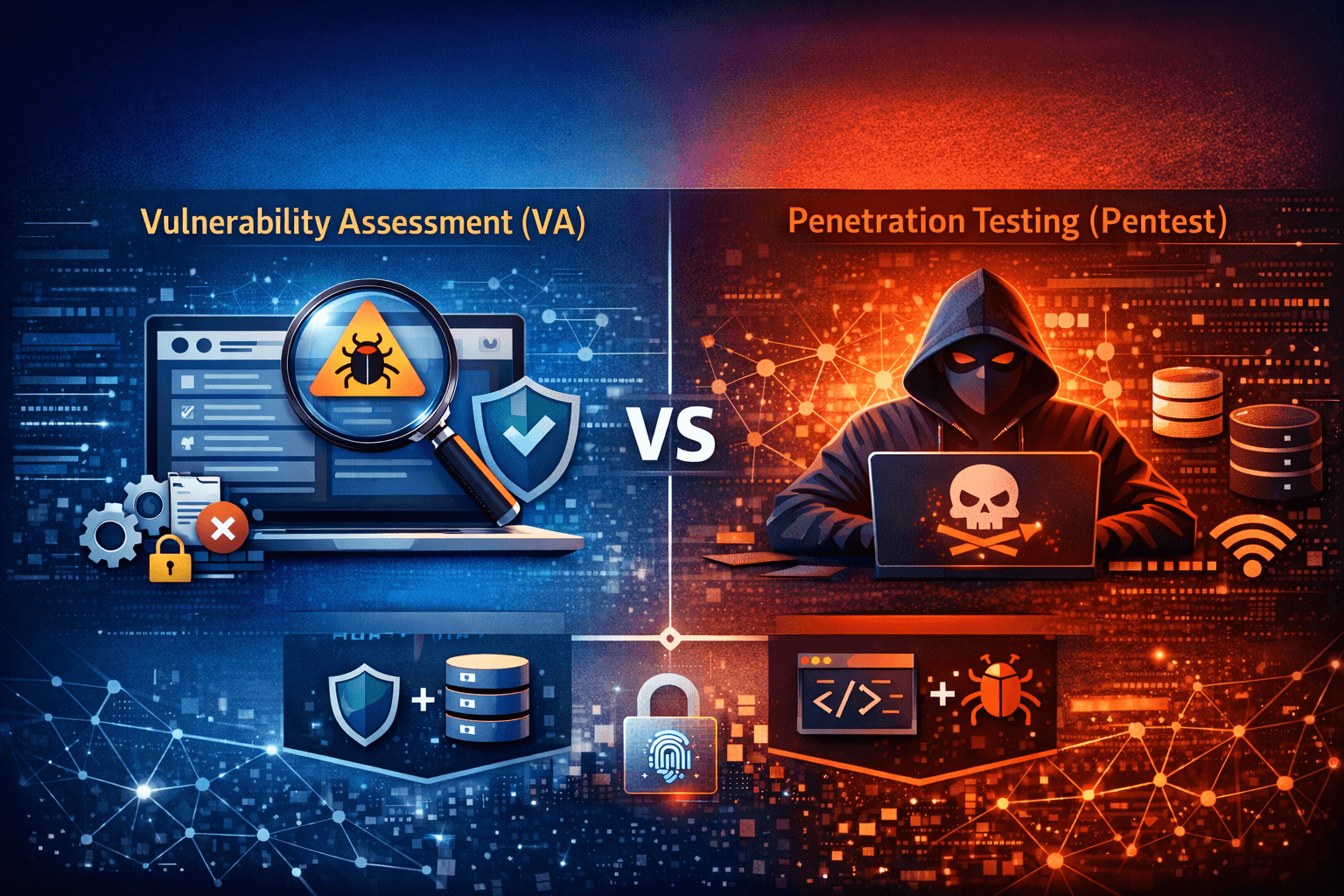

Vulnerability Assessment และ Penetration Testing คืออะไร แตกต่างกันอย่างไร

ทำความเข้าใจความแตกต่างระหว่าง VA และ Pentest พร้อมขั้นตอนการทดสอบที่ครอบคลุมทุก Layer ของระบบ

ระบบของคุณมีเกราะป้องกันที่เพียงพอแล้วหรือยัง?

ในยุคดิจิทัล ภัยคุกคามทางไซเบอร์เกิดขึ้นทุกวัน ความเสียหายจากการถูกโจมตีอาจสูงกว่าค่าป้องกันหลายเท่า การประเมินความปลอดภัยของระบบอย่างสม่ำเสมอจึงเป็นสิ่งจำเป็นสำหรับทุกองค์กร

Technical Assessment คืออะไร?

Technical Assessment คือการตรวจสอบช่องโหว่เชิงลึกและจำลองการโจมตีเพื่อระบุความเสี่ยงจริงตามมาตรฐาน ISO27001/NIST ช่วยให้องค์กรปิดจุดอ่อนได้ตรงจุดและป้องกันความเสียหายก่อนถูกคุกคามจริง

Vulnerability Assessment (VA) คืออะไร?

Vulnerability Assessment (VA) คือการตรวจสอบช่องโหว่ทั้งหมดบนระบบ เช่น:

- การตั้งค่าระบบ ที่ไม่ปลอดภัย (Misconfiguration)

- เวอร์ชันซอฟต์แวร์ที่ล้าสมัย ซึ่งมีช่องโหว่ที่รู้จักแล้ว

- ช่องโหว่ในโปรโตคอลและการสื่อสาร ระหว่าง Services

เป้าหมายคือการ สแกนและประเมินความเสี่ยง ของระบบอย่างครอบคลุม เพื่อให้ทราบว่าระบบมีจุดอ่อนตรงไหนบ้าง

Penetration Testing คืออะไร?

Penetration Testing (Pentest) คือการนำช่องโหว่ที่พบจาก VA Scan มาดำเนินการทดสอบเจาะระบบจริง เพื่อยืนยันว่าช่องโหว่ที่พบสามารถถูกใช้โจมตีได้จริง โดยจำลองพฤติกรรมของ Hacker ในสภาพแวดล้อมที่ควบคุมได้

รูปแบบการทดสอบเจาะระบบ

การทดสอบครอบคลุมทุก Layer ของระบบ ได้แก่:

| รูปแบบ | รายละเอียด |

|---|---|

| Network | ทดสอบช่องโหว่บน Network Infrastructure |

| Web Application | ตรวจสอบช่องโหว่ใน Web App เช่น SQL Injection, XSS |

| Wireless | ทดสอบความปลอดภัยของระบบ Wi-Fi |

| Mobile Application | ตรวจสอบ iOS/Android App |

| Source Code Review | วิเคราะห์โค้ดเพื่อหาช่องโหว่เชิงลึก |

| API | ทดสอบความปลอดภัยของ API Endpoints |

ขั้นตอนการทดสอบ

- สแกนช่องโหว่ด้วยเครื่องมือขั้นสูง — ใช้เครื่องมือสแกนอัตโนมัติและเทคนิคการทดสอบด้วยมือเพื่อค้นหาช่องโหว่ในทุกระดับ

- ทดลองโจมตีผ่านช่องโหว่ที่พบ — ดำเนินการทดสอบการเจาะระบบจริงผ่านช่องโหว่เพื่อยืนยันความรุนแรงและความเป็นไปได้

- ตรวจสอบการตั้งค่าระบบและเครือข่าย — ประเมินว่าการกำหนดค่า Server, Firewall และอุปกรณ์รักษาความปลอดภัยถูกต้องหรือไม่

- ทดสอบแอปพลิเคชันและฐานข้อมูล — ตรวจสอบช่องโหว่ใน Web Application, Mobile App และระบบจัดการฐานข้อมูล

- จัดทำรายงานพร้อมแนวทางการปรับปรุงแก้ไข — สรุปผลการทดสอบและจัดทำแผนการแก้ไขที่มีลำดับความสำคัญชัดเจน พร้อมแนวทางแก้ไข

ทำไมต้องทำ VA และ Pentest?

- ค้นหาจุดอ่อนก่อนถูกโจมตี — รู้ก่อนแก้ได้ก่อน ดีกว่ารอให้เกิดความเสียหาย

- ปฏิบัติตามมาตรฐาน — หลายมาตรฐาน เช่น ISO 27001, PCI-DSS กำหนดให้ต้องทำ

- สร้างความเชื่อมั่น — ให้ลูกค้าและผู้ถือหุ้นมั่นใจในระบบของคุณ

- ลดความเสี่ยงทางธุรกิจ — ค่าใช้จ่ายในการป้องกันน้อยกว่าความเสียหายที่อาจเกิดขึ้นหลายเท่า

ควรทำบ่อยแค่ไหน?

ผู้เชี่ยวชาญแนะนำให้ทำ VA อย่างน้อย ปีละ 1-2 ครั้ง และทำ Pentest หลังจาก:

- มีการเปลี่ยนแปลงระบบสำคัญ

- Deploy ระบบใหม่

- มีการอัปเดต Infrastructure ครั้งใหญ่

หากต้องการประเมินความปลอดภัยของระบบ สามารถติดต่อทีมงาน HappyWay Technology ได้เลย เราพร้อมให้คำปรึกษาและเชื่อมต่อกับผู้เชี่ยวชาญด้าน Cybersecurity โดยตรง